Interdire la publicité comportementale en ligne

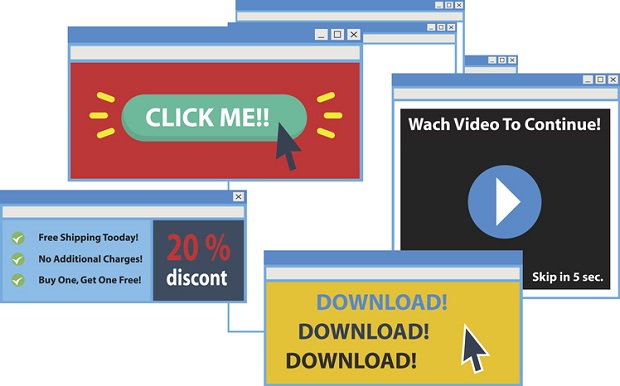

Les entreprises technologiques réalisent des profits époustouflants en nous ciblant des publicités en fonction de notre comportement en ligne. Cela incite tous les acteurs en ligne à collecter autant de nos informations comportementales que possible, puis à les vendre aux sociétés de technologie publicitaire et aux courtiers en données qui les desservent. Cet appareil de surveillance comportementale en ligne omniprésent transforme nos vies en livres ouverts – chaque clic de souris et chaque balayage d’écran peuvent être suivis puis diffusés dans le vaste écosystème des technologies publicitaires. Parfois, ce système est appelé « publicité comportementale en ligne ».

Le moment est venu pour le Congrès et les États d’interdire le ciblage des publicités sur nous en fonction de notre comportement en ligne. Cet article explique pourquoi et comment.

Les méfaits de la publicité comportementale en ligne

Le ciblage des publicités pour nous en fonction de notre comportement en ligne est un cycle en trois parties de suivi, de profil et de cible.

Suivi : Une personne utilise la technologie, et cette technologie collecte discrètement des informations sur qui elle est et ce qu’elle fait. Plus important encore, les trackers collectent des informations comportementales en ligne, telles que les interactions avec les applications et l’historique de navigation. Ces informations sont partagées avec des sociétés de technologie publicitaire et des courtiers en données.

Profil : les sociétés de technologie publicitaire et les courtiers en données qui reçoivent ces informations essaient de les relier à ce qu’ils savent déjà sur l’utilisateur en question. Ces observateurs tirent des conclusions sur leur cible : ce qu’ils aiment, quel genre de personne ils sont (y compris des données démographiques comme l’âge et le sexe) et ce qu’ils pourraient être intéressés à acheter, à assister ou à voter.

Cible : les entreprises de technologie publicitaire utilisent les profils qu’elles ont assemblés ou obtenus auprès de courtiers en données pour cibler les publicités. Par le biais de sites Web, d’applications, de téléviseurs et de médias sociaux, les annonceurs utilisent des données pour afficher des messages personnalisés à des personnes, des types de personnes ou des groupes particuliers.

Cette activité s’est avérée extrêmement lucrative pour les entreprises qui y participent : Facebook, Google et une multitude de concurrents plus petits transforment les données et l’immobilier d’écran en dollars publicitaires à une échelle stupéfiante. Certaines entreprises font ces trois choses (suivi, profil et cible); d’autres n’en font qu’un ou deux.

La publicité ciblée basée sur le comportement en ligne ne nuit pas seulement à la vie privée. Il contribue également à une gamme d’autres méfaits.

L’industrie nuit concrètement aux utilisateurs. Premièrement, le ciblage comportemental en ligne est presque à lui seul responsable des pires problèmes de confidentialité sur Internet aujourd’hui. Les données comportementales sont le carburant brut qui alimente le ciblage, mais elles ne sont pas seulement utilisées pour les publicités. Les données recueillies pour la technologie publicitaire peuvent être partagées ou vendues à des fonds spéculatifs , des organismes chargés de l’application de la loi et des renseignements militaires . Même lorsque des informations sensibles ne quittent pas les murs d’une entreprise, ces informations peuvent être consultées et exploitées par des personnes internes à l’entreprise à des fins personnelles .

De plus, la publicité comportementale en ligne a faussé le développement de la technologie afin que nos appareils nous espionnent par défaut. Par exemple, les téléphones portables sont équipés d'” identifiants publicitaires “, qui ont été créés dans le seul but de permettre aux traceurs tiers de profiler les utilisateurs en fonction de la façon dont ils utilisent leur téléphone. Les identifiants publicitaires sont devenus la clé de voûte de l’économie des courtiers en données et permettent aux courtiers et aux acheteurs de lier facilement des données provenant de sources disparates dans l’environnement en ligne au profil d’un seul utilisateur. De même, bien que les cookies tiers n’aient pas été explicitement conçus pour être utilisés pour des publicités, l’influence de l’industrie de la publicité a fait en sorte qu’ils restent utilisés malgré des années de consensus généralisé sur leurs méfaits .

La publicité ciblée basée sur le comportement en ligne ne nuit pas seulement à la vie privée. Il contribue également à une gamme d’autres méfaits .

Un tel ciblage renforce les efforts des annonceurs frauduleux, exploiteurs et trompeurs. Cela permet aux colporteurs de produits et services louches d’atteindre exactement les personnes qui, selon leur comportement en ligne, sont les plus susceptibles d’être vulnérables à leurs messages. Trop souvent, ce qui est bon pour un annonceur nuit activement à ses cibles.

De nombreux systèmes de ciblage commencent par les profils basés sur le comportement des utilisateurs, puis effectuent une sélection d’audience algorithmique, ce qui signifie que les annonceurs n’ont pas besoin de spécifier qui ils ont l’intention d’atteindre. Des systèmes comme celui de Facebook peuvent exécuter des expériences automatiques pour identifier exactement les types de personnes les plus sensibles à un message particulier. Un exposé de 2018 sur l’industrie des “annonceurs affiliés” a décrit comment la plate-forme de Facebook a permis aux colporteurs de gagner des millions en ciblant les utilisateurs crédules avec des publicités trompeuses pour l’huile de serpent moderne. Par exemple, cette technologie aide les prêteurs à cibler les personnes financièrement vulnérables et dirige les escroqueries à l’investissement vers des milliers de personnes âgées . En termes simples, le suivi amplifie l’impact des publicités prédatrices et exploitantes.

De plus, le ciblage publicitaire basé sur le comportement en ligne a des effets discriminatoires. Parfois, les annonceurs peuvent cibler directement des personnes en fonction de leur sexe, de leur âge, de leur race, de leur religion, etc. Les annonceurs peuvent également utiliser des profils basés sur le comportement pour cibler des personnes en fonction de ces caractéristiques démographiques, notamment les « intérêts », l’emplacement, l’historique des achats, le statut de crédit et les revenus. De plus, en utilisant des audiences similaires , les annonceurs peuvent spécifier un ensemble de personnes qu’ils souhaitent atteindre, puis remplacer Facebook ou Google pour trouver des personnes qui, sur la base de leurs profils comportementaux, sont « similaires » à ce groupe initial. Si la liste de l’annonceur est discriminatoire, l’audience « similaire » le sera aussi. En conséquence de tout cela, les systèmes de publicité ciblée – même ceux qui n’utilisent que des données comportementales – peuvent permettre une discrimination clé en main en matière de logement et la suppression raciste des électeurs . Les systèmes de ciblage comportemental peuvent avoir des effets discriminatoires même lorsque l’annonceur n’a pas l’intention de discriminer.

Comment rédiger une interdiction de la publicité comportementale en ligne

Compte tenu de ces graves préjudices, l’EFF appelle le Congrès et les États à interdire le ciblage des publicités sur les personnes en fonction de leur comportement en ligne. Cette interdiction doit être étroitement adaptée pour protéger la vie privée et l’équité sans imposer de charges inutiles à la parole et à l’innovation.

Les législateurs devraient se concentrer sur les données personnelles les plus importantes pour les publicités ciblées : notre comportement en ligne. Cela inclut les recherches sur le Web que nous effectuons, les pages Web que nous visitons, les applications mobiles que nous utilisons, le contenu numérique que nous visualisons ou créons et l’heure à laquelle nous nous connectons. Cela inclut également la manière dont nos appareils en ligne documentent nos vies hors ligne, comme nos téléphones utilisant le GPS pour suivre votre géolocalisation ou les trackers de fitness surveillant notre santé.

Les législateurs devraient interdire à toute entité qui diffuse des publicités en ligne de le faire en ciblant les utilisateurs en fonction de leur comportement en ligne. Cette interdiction s’applique aux acteurs dominants de la technologie publicitaire comme Facebook et Google, entre autres. Par « publicité », nous entendons un contenu payant qui concerne les intérêts économiques de l’orateur et du public. Cette interdiction devrait s’appliquer qu’une publicité soit ciblée ou non sur un identifiant personnel traditionnel, comme un nom ou une adresse e-mail.

Les législateurs devraient également aborder le rôle des courtiers en données dans la technologie publicitaire. Ce secteur dresse le profil des utilisateurs en fonction de leur comportement en ligne et crée des listes d’utilisateurs auxquels diverses publicités peuvent être diffusées. Mais de nombreux courtiers en données ne diffusent aucune publicité par la suite. Au lieu de cela, ils vendent ces listes aux annonceurs ou directement aux diffuseurs de publicités en ligne.

Ainsi, les législateurs devraient interdire à un diffuseur d’annonces d’utiliser une liste créée par une autre entité, s’il sait qu’elle est basée sur le comportement en ligne des utilisateurs, ou s’il l’aurait su s’il n’avait pas tenu compte de faits connus. De même, un courtier en données doit être interdit de divulguer une liste d’utilisateurs basée sur le comportement en ligne, s’il sait qu’elle sera utilisée pour diffuser des publicités, ou s’il l’aurait su s’il n’avait pas tenu compte de faits connus.

Nous suggérons deux exceptions limitées à ces interdictions, toutes deux impliquant ce qu’un utilisateur fait en ce moment , et non au fil du temps. Premièrement, l’interdiction devrait exempter les “annonces contextuelles” basées sur le contenu avec lequel un utilisateur interagit actuellement. Par exemple, lorsqu’un utilisateur consulte un magazine sur la nature en ligne, une publicité sur des chaussures de randonnée peut lui être présentée. Deuxièmement, l’interdiction devrait exempter la diffusion d’annonces en fonction de l’emplacement approximatif en temps réel d’un utilisateur. Par exemple, lorsqu’un utilisateur visite une ville particulière, il peut recevoir une annonce pour un restaurant de cette ville.

Prochaines étapes

Bien sûr, l’interdiction de la publicité comportementale en ligne n’est qu’un outil dans la plus grande boîte à outils de confidentialité des données. L’EFF soutient depuis longtemps une législation exigeant que les entreprises obtiennent le consentement des consommateurs avant de traiter leurs données ; interdire le traitement des données, sauf si cela est nécessaire pour donner aux consommateurs ce qu’ils ont demandé (souvent appelé « minimisation des données ») ; et pour nous permettre d’accéder, de porter, de corriger et de supprimer nos données. Pour appliquer ces lois, nous avons besoin d’un droit d’action privé et d’une interdiction de l’ arbitrage forcé .

L’EFF se réjouit de travailler avec les législateurs, les défenseurs de la vie privée et de l’équité et d’autres parties prenantes pour promulguer une législation complète sur la confidentialité des données des consommateurs, au Congrès et dans les États. Cela doit inclure l’interdiction des publicités ciblées basées sur notre comportement en ligne.

Cet article a été publié en partenariat avec Electronic Frontier Foundation